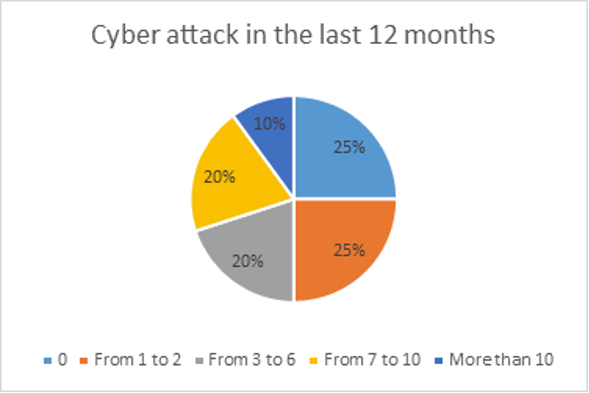

Avez-vous subi une attaque de piratage au cours des 12 derniers mois ? 75% des organisations sont dans le même cas que vous !

Les cyberattaques de tout genre ne cessent de se multiplier et de se multiplier aux cours des dernières années. Ces pirates du web ont pour objectif de récolter des informations suffisamment sensibles ou importantes afin de pouvoir les utiliser contre vous, vous forcer à leur verser une somme en échange ou les revendre à des malfaiteurs.

Pour démarrer voici quelques chiffres impressionnants qui ressortent d’une étude réalisée par le Ponemon Institute en octobre dernier sur les entreprises du Benelux ayant subi une cyberattaque sur leurs réseaux et systèmes, au cours de l’année écoulée :

En résumé, aux cours des 12 derniers mois, elles ne sont pas moins de 3 sur 4, les entreprises ayant reportés avoir subi une attaque. Sur ces 3 sociétés, 1 d’entre-elle a même subi plus de 7 attaques.

Pourquoi ces attaques sont-elles plus nombreuses ?

En 2020, la Covid n’a pas eu que des impacts sanitaires et financiers. En effet, cette crise a entrainé avec elle d’une part, une augmentation du télétravail, et d’autre part, une submersion des hôpitaux et soins de santé.

Le risque de cyberattaques dans les organisations augmente avec le confinement et le télétravail. Pour toucher l’utilisateur final qui surfe sur internet, les pirates de l’informatique vont tenter d’attirer son attention vers des sujets d’actualité, tel que le coronavirus. N’étant pas au sein de l’organisation, ceux-ci auront une plus grande tendance à cliquer.

Au niveau des établissements des soins de santé, les malfaiteurs misent sur le fait que ceux-ci ne prendront pas le risque de refuser de payer une rançon pouvant avoir des conséquences potentiellement dramatiques pour les malades au moment même où la pandémie est toujours bien présente.

Quelles sont les types d’attaques les plus fréquentes ?

Les 2 plus fréquentes restent toujours l'hameçonnage et le ransomware. Dans les 2 cas, l’attaque est ciblée vers l’utilisateur final.

Le ransomware, en français, rançongiciel, est un logiciel permettant au hacker, une récupération de l’ensemble des données du poste client ou du serveur suivi d’un chiffrement de la totalité. Après un simple clic sur un lien ou une pièce jointe, l’utilisateur perd instantanément l’accès à toutes ses données et se voit obligé de payer la rançon pour les récupérer.

L’hameçonnage est un spam. Le hacker se fait passer pour une personne de confiance via un mail qui semble anodin. Dans ce mail, cette personne demande à l’utilisateur la mise à jour de données personnelles sur un site qui parait authentique mais qui e, réalité ne l’est pas du tout. Une fois encodées, le hacker va pouvoir utiliser l’ensemble des informations à sa guise.

Comment s’en protéger ?

Voici quelques conseils pouvant réduire l’exposition aux attaques mentionnées ci-dessus :

-

Au niveau Endpoint Protection, passer du traditionnel au Next-Gen.

Il est plus que temps de choisir un Endpoint Protection « Next-Gen », c'est-à-dire basé sur le machine learning et l'automatisation plutôt que sur des signatures comme un antivirus traditionnel. Il n’est alors plus nécessaire de mettre à jour les signatures pour avoir le niveau de protection maximal.

-

Au niveau Phishing, faire le choix du Sandboxing

Les solutions d’anti-spam reposant sur des technologies de pointes telles que le Sandboxing permettent d’empêcher toutes les menaces de type ransomware, trojan et autres virus et malwares d’entrer dans votre réseau par la voie de la messagerie. Il s’agit de l’ouverture dans un environnement test des pièces jointes reçues par mail afin d’en analyser leur comportement.

-

Au niveau de vos utilisateurs, les transformer un Firewall humain

Il existe aujourd’hui des solutions pour vous aider à délivrer la bonne formation aux bonnes personnes au bon moment, à transformer vos utilisateurs finaux en une dernière ligne de défense solide pour identifier les cyberattaques et protéger votre organisation. L’objectif est d’être percutant, récurrent et efficient.

Bien entendu, il ne s’agit ici d’une liste non exhaustive. D ’autres éléments primordiaux restent d’applications : Backup, Firewall, MFA, VPN,…

Pour plus d’informations relatives à un de ces sujets, n’hésitez pas à nous contacter.

En savoir plus? Référence: